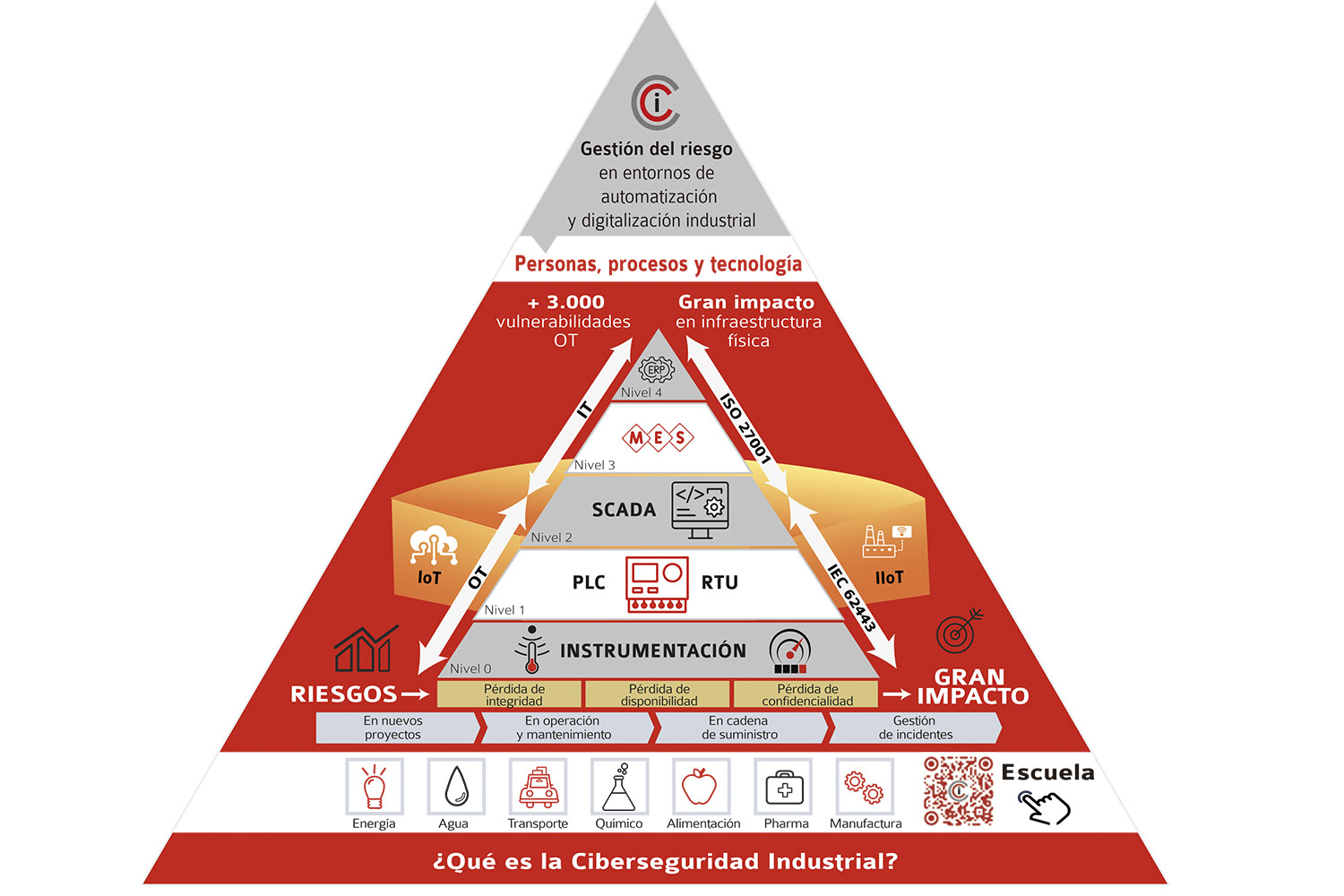

Recuerdo mi primera búsqueda en Google sobre el término «ciberseguridad industrial», a finales de 2013, cuando el Centro de Ciberseguridad Industrial tan solo tenía algunos meses: aparecían menos de cien entradas. Hoy, después de casi una década, estamos cerca de 100.000, pero todavía hay algunos profesionales que no tienen claro qué es la ciberseguridad industrial. Despejemos la duda: es la gestión del riesgo de las tecnologías de automatización y digitalización industrial, como se muestra en la imagen.

Las tecnologías industriales han cambiado mucho. Pero, ¿lo han hecho también sus vulnerabilidades y sus amenazas? Claudio Caracciolo, que desde hace un año es el responsable de Plataformas, Innovación y Talento del Centro de Ciberseguridad Industrial –aunque ha estado con nosotros desde los inicios como coordinador en Latinoamérica–, contesta esta pregunta: «Es fácil y a la vez complejo responder porque en estos años los incidentes han crecido, al igual que la cantidad de debilidades detectadas en las distintas plataformas y componentes. Pero el tipo de vulnerabilidades no es distinto a los que ya existían en 2013.

Si nos centramos en las organizaciones, los mayores problemas que tienen muchas de ellas son:

- Inexistente o ineficiente segmentación de la red y de sus servicios.

- Complejidad de la gestión e integración con las soluciones de seguridad.

- Proveedores que aún desconocen las buenas prácticas de ciberseguridad o, en caso de conocerlas, sin demasiada experiencia en implementarlas.

- Escasos recursos humanos capacitados para llevar adelante una estrategia contundente.

En cambio, si nos centramos en los fabricantes, nos seguimos encontrando con que la mayoría de las debilidades de diseño están relacionadas con problemas de autenticación, uso de configuraciones o protocolos inseguros, inyecciones o incluso hasta information discloure…

Es decir, que tanto desde la perspectiva de las organizaciones como de los fabricantes puede parecer que no ha cambiado nada porque son debilidades conocidas. Sin embargo, en estos años han cambiado muchas cosas, se han implementado herramientas y metodologías, se han dado a conocer fallas y se han desarrollado medios de comunicación para notificarlas, incluso desde los propios fabricantes.

Estamos recorriendo un camino que, en el ámbito de IT, llevó muchos años madurar, pero de manera acelerada por la necesidad propia del mercado, que sin duda está cambiando y que ha empezado allá en 2013 sin que ni siquiera existiesen herramientas para obtener un inventario de la red de operaciones. Vaya que ha cambiado…», finaliza Caracciolo.

¡Sigue Leyendo!

Aquí te hemos mostrado tan sólo una parte de este contenido.

¿Quieres leer el contenido completo?